400-808-5829

400-808-5829

1.LoRa的一个主要优势是其较长的传输距离能力。在城市环境中,LoRa的传输距离可达2-5公里,而在郊区甚至能够达到15公里。这种远距离传输能力主要归功于LoRa拥有较高的信噪比,相比其他调频制式中最优的FSK调频方式,LoRa的信噪比高出30dB。这个数字可以将传输范围和距离扩大多倍。在户外环境中,即使信噪比只相差6dB,也能将传输距离倍增;而如果信噪比差异达到30dB,那么传输距离实际上相当于在FSK基础上实现了5倍的增加。

2.LoRa有很强的穿墙能力。LoRa设备可以自动组建独立网络,并将数据通过集中器发送到云平台,非常适合于数据处理需要集中但终端分散的场景。LoRa采用低频传输频率,可以是33MHz或868MHz,具有出色的穿透力,可实现无线视距达到3公里。此外,每个安装了LoRa模块的终端也可以作为远程终端的中继站。

3.超低功耗。LoRa的接收电流仅为10毫安,睡眠电流小于200纳安,这大大延长了电池的使用时间,并大幅降低了设备的电能消耗。

4.低噪音。LoRa技术的信号调制比低于底噪声19.5dB,而大部分频移键控(FSK)技术需要8-10dB的信号功率才能实现准确调制。LoRa调制技术位于物理层(PHY),适用于各种协议和网络结构,比如Mesh、Star、点对点等。

5.LoRa无线技术具备强大的抗干扰能力。它采用特殊的扩频技术,通过采用更高的扩频因子,可以将小容量的数据传输到广阔的无线电频谱上。即使在相同频率下同时向主机发送信号,也不会相互干扰。因此,LoRa无线技术解决了无线技术容易受到干扰的问题。

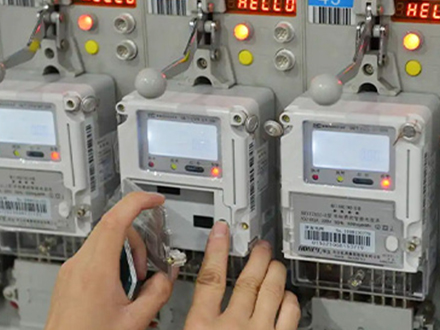

6.具有无需进行布线的优势,安装非常方便。其数据传输稳定,可以实时监控计量数据。该远程系统基于LoRa技术,不仅易于嵌入,能够支持大规模组网,而且功耗低,使用免费。此外,LoRa无线模块具有高接收灵敏度和强大的穿墙通信能力,经实际测试的通信距离可达3公里以上,完美解决了在复杂环境下传输小数据量的远距离通信问题。

使用免费频段和公开标准的主要问题在于其安全性容易受到攻击。

在起步阶段,LoRa技术采用了非授权频段来推广其网络。虽然这能够帮助广泛普及LoRa网络,但也为未来的网络安全问题带来了一些潜在风险。

LoRaWAN采用工业科学医学(ISM)频段,它的协议规范是公开的,因此容易受到攻击。

LoRa可能面临一种攻击方式,即报文伪造。虽然伪造终端节点很困难,但攻击者可以监听4字节的DevAddr,并直接使用该地址发送报文。然后,网关会将这些报文转发给网络服务器(其中之一是LoRaWAN服务器,简称为NS)。网络服务器会检查报文的消息完整码(MIC),该完整码使用128位AES加密的NwkSKey生成,如果有错误,则会丢弃该伪造报文。

一种名为“恶意拥塞”的攻击方法也被广泛使用。攻击者使用LoRa设备,在频宽为125kHz的范围内发送最长的前导码,从而完全占用了信道。只要攻击者遵循工作循环和传输功率的限制,这种攻击就被认为是“合法”的。

LoRa用户需保持警觉,因安全风险存在。或许未来需要出台政策法规或行业规范,以确保LoRaWAN免遭拥塞攻击的影响。

与其他物联网技术相比,NB-IoT采用了授权频段,并且有三种不同的部署方式可供选择,分别是独立部署、保护带部署和带内部署。在全球范围内,流行的频段是800MHz和900MHz。NB-IoT利用授权频段进行通信,从而有效地减少了网络拥塞的问题,同时也降低了受到攻击的风险,并且保证了可靠的安全性能。国内的三大运营商可以提供电信级的保障,以确保NB-IoT的安全性和可靠性。

LoRa终端存在第二个安全隐患,即其没有配备SIM卡。

LoRa终端网络的身份验证凭证不同于SIM卡具备的安全存储介质,因此它的安全性取决于终端设备的物理防护措施。对于那些安全性较弱的终端设备而言,这可能会带来信息泄露的风险。

脆弱的终端设备,如电表等,容易受到攻击者近距离接触的威胁。一旦身份被泄露,就可能遭受恶意终端冒充合法终端接入网络/云平台的攻击,进而发起类似DDoS攻击,耗尽系统资源。同时,恶意终端还可以伪装成合法终端,上报错误数据,导致企业/用户经济损失。举个例子,恶意终端可以冒充正常用户,发送错误的电表数据,造成电力企业电费异常上升,或让正常用户支付额外电费。

相反的是,NB-IoT终端网络采用存储于SIM卡中的认证凭证。这种方式提供了安全可靠的存储方式,并且其安全级别可达到EAL4以上。此外,在经过长时间和广泛的无线通信安全测试后,这种存储方式已获得全球认可。

第三个安全问题是认证机制过于简化,并且没有得到权威机构的认可。

LoRa终端的认证机制与标准组织认可的不一致,认证协议相对简单。其中,认证过程中使用的随机数DevNonce只有2字节,AppNonce只有3字节,而认证请求消息完整性码MIC的长度缩短为4字节。与行业普遍使用的32字节随机数相比,这些长度明显较短。

当认证随机数的长度过短时,存在一种可能性,即它在较短的时间内重复使用之前已经使用过的随机数。这种情况会使得攻击者有机会发动重放攻击。

如果MIC的长度过短,就有可能发生碰撞,并且攻击者可能会利用这一问题进行恶意仿冒终端接入和伪造入侵。对于智能门锁等需要高级防护的场景来说,这是非常危险的。如果使用LoRa认证协议时,随机数和完整码的长度不够长,攻击者可以重放开锁指令,或者伪造终端,从而导致智能门锁执行错误的开锁指令,进而带来生命和财产损失的风险。

NB-IoT采用了3GPP标准的AKA/DTLS流程来进行网络层和传输层的认证。通过使用符合标准和业界要求的随机数和认证结果长度,可以有效地减少相关风险。

LoRa的密钥管理具有薄弱性,会带来一些风险。

在密钥管理方面,LoRa网络的层和应用传输层共享相同的根密钥和生成密钥的随机数,缺乏隔离。此外,AES_128加密导出密钥所使用的安全等级和加密强度不足,并且没有经过业界安全组织的验证。因此,可能存在密钥泄露的风险,可能导致数据隐私泄露和数据篡改等问题。

在物联网领域,保障政府、企业和个人的核心数据和隐私数据的安全面对着巨大的挑战和威胁。以智能环保为例,攻击者有可能利用LoRa密钥强度不足、单一密钥派生或密钥管理不善等漏洞,从而窃取环保监控的数据。这些数据的泄露可能导致大气和水质污染等问题,并且可能恶意传播谣言。这种情况有可能引发社会恐慌和群体事件,直接影响社会的稳定和国家的安全。

NB-IoT数据的加密和完整性保护是基于3GPP/DTLS标准实施的,采用了HKDF算法派生密钥。网络层和传输层的密钥分别采用不同的机制派生,彼此独立,互不相互影响。

国外企业垄断了LoRa技术,给国家安全带来了第五个安全隐患。

在中美贸易争端可能持久化的情况下,当前政治环境中最重要的问题是美国公司SEMTECH过度集中掌握LoRa技术的控制权。他们独家拥有终端和网关芯片的IP专利,并且对未来技术发展方向缺乏明确规划。

无论是从国家和物联网产业链的角度看,还是从企业利益的角度看,都存在着一系列潜在的技术和国家安全风险。这些风险包括禁售芯片、支付高额专利费、数据泄露、网络被控制等。就在今年上半年,一家国内知名的通信企业因受到美国政府制裁,导致企业陷入了休克性停顿。这不仅给该企业带来了巨大的经济损失,也向全球各国和各个产业发出了警示,让人们认识到在这种情况下的教训是非常深刻的。

NB-IoT是一种技术,它基于3GPP的开放标准体系,并且有多家公司拥有专利技术,目前有14家芯片供应商。这项技术具备自然升级到5G的能力,因此在技术和国家安全风险方面都非常低。